Le tout dans une interface simple et intuitive.

Gestion centralisée

Pilotez l’intégralité de votre parc depuis une plateforme, quand vous le souhaitez

Tableaux de bord

Personnalisez votre tableaux de bord pour mettre en avant vos KPI.

Approche No-Code

Pas d’expert cybersécurité ? Pas de problème, aucun script ni code en vue.

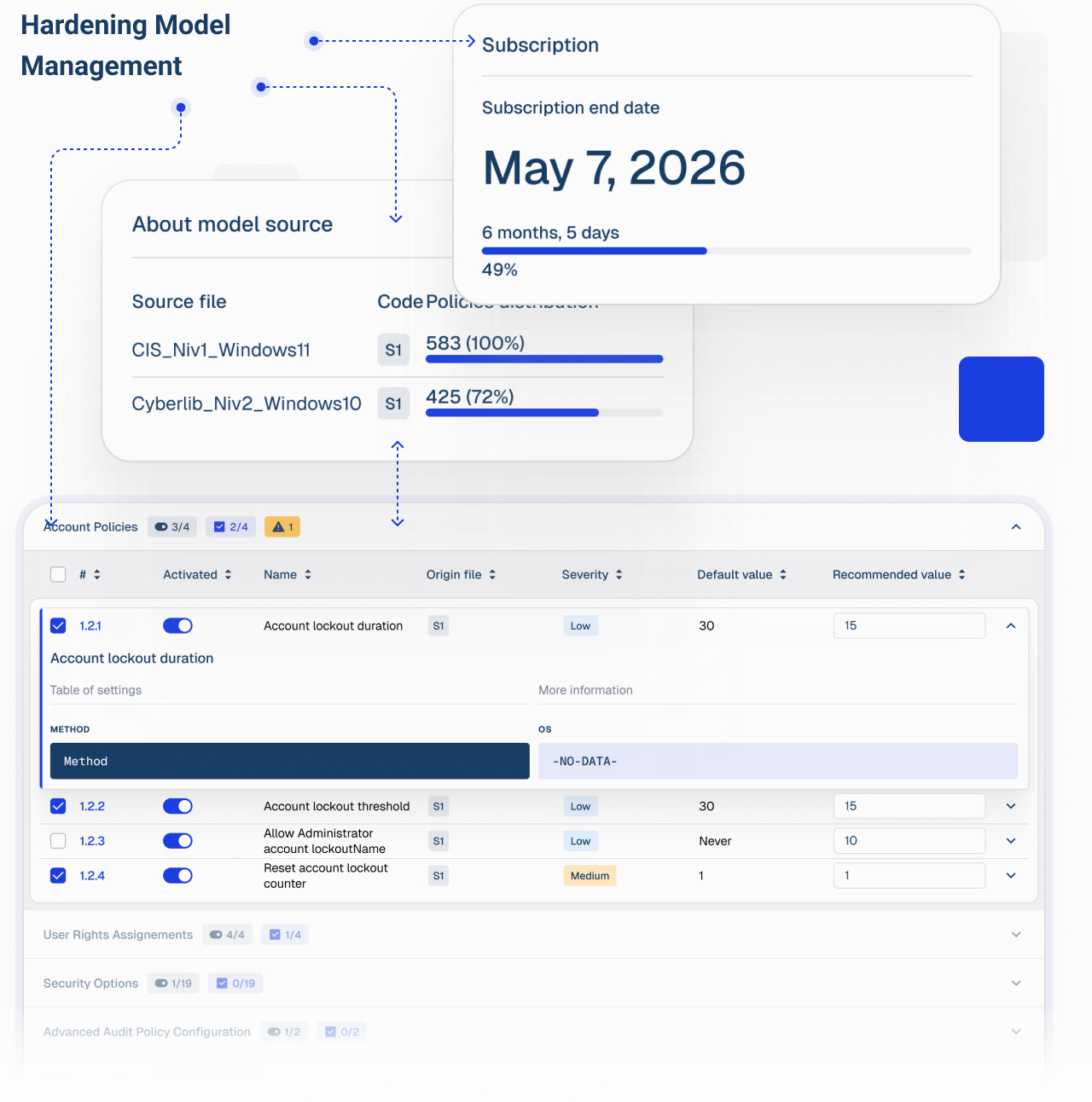

Modèles de politiques

Créez vos politiques personnalisées ou partez d’un modèle existant !

Déploiement automatisé

Appliquez instantanément des politiques de hardening à tous vos endpoints.

Intégrations

Fédération de vos identités, récupération des logs de votre environnement.

Une solution à valeurs ajoutées

Un concentré technologique qui permettent à nos partenaires de centraliser et standardiser le durcissement de leurs terminaux.

Mise en place

simplifiée

Paramétrage initial

Définition des politiques de sécurité.

Depuis un modèle ou non.

Définition des utilisateurs, terminaux et groupes.

Déploiement automatisé

Le déploiement de l’agent logiciel s’automatise via une simple commande Powershell.

Les politiques sont automatiquement appliquées et le poste reste durci (même stand-alone).

Centralisation de la gestion

Votre console d’administration vous permet de suivre en temps réel le niveau de durcissement de l’intégralité de votre parc et d’y effectuer tout changement.

Ils l’ont dit !

Un apport de valeur mesurable pour toutes les organisations, toutes les industries

Aucun des éditeurs EDR que j’ai sollicité n’est aujourd’hui en capacité de proposer cette fonctionnalité.

Logistique

Expert SecOps

Je me disais que si c’était déjà la moitié de ce qui a été montré ça serait déjà bien. Mais c’est même deux fois mieux !

Ferroviaire

RSSI

On devrait commencer par réduire efficacement la surface d’attaque avant d’installer des bazookas qui font dans la surenchère.

Avionique

DSI